|

Vulnérabilité

critique non corrigée dans Windows (04/11/11)

MAJ 13/12/11 : un correctif

officiel est désormais disponible

RESUME :

Un nouveau défaut de sécurité a été

identifié dans le système Windows. L'exploitation

d'une erreur dans le composant Win32k TrueType font parsing engine (T2EMBED.DLL) peut permettre à

un individu malveillant ou à un virus d'exécuter à

distance du code malicieux sur l'ordinateur de sa victime à

l'ouverture d'un document contenant une police de caractères

piégée. Cette faille est d'ores et déjà exploitée par le programme malveillant Duqu.

LOGICIEL(S) CONCERNE(S) :

Microsoft Windows 7

Microsoft Windows Vista

Microsoft Windows XP

Microsoft Windows 2008

Microsoft Windows 2003

LOGICIEL(S) NON CONCERNE(S) :

Windows Server 2008 R2 avec installation Server Core

Windows Server 2008 avec installation Server Core

RISQUE :

Critique

CORRECTIF :

Aucun

correctif n'est disponible pour le moment car ce défaut de

sécurité a été découvert alors

qu'il était déjà exploité de façon

malveillante (0-day) par un cheval de Troie connu sous le nom de Duqu, sous la forme d'un document Word reçu en pièce jointe d'un courriel.

En attendant la publication d'un correctif, les utilisateurs

concernés peuvent appliquer les mesures suivantes afin de

réduire les risques d'exploitation malveillante :

- se montrer particulièrement vigilant dans son utilisation

d'Internet, notamment vis-à-vis des fichiers douteux, des

liens hypertextes non sollicités ou des sites web non reconnus

comme sûrs ;

- appliquer la solution de contournement provisoire proposée

par l'éditeur pour interdire l'accès au fichier T2EMBED.DLL (NB : cela peut perturber l'affichage des polices dans certains logiciels) : cliquez

ici

pour vous rendre sur la page KB2639658,

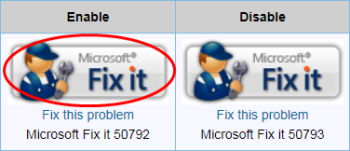

cliquez sur le bouton "Fixit" situé au-dessus de "Microsoft

Fix it 50792" (cercle rouge dans l'image ci-dessous), téléchargez le fichier d'installation

MicrosoftFixit50792.msi sur le disque dur (ou sur une clé USB

pour pouvoir l'appliquer à plusieurs ordinateurs), puis

l'exécuter :

- tenir à jour son antivirus. Les éditeurs publient

généralement de nouvelles signatures pour tenter

de reconnaître et d'intercepter les fichiers malicieux exploitant

des failles de sécurité.

Les utilisateurs concernés peuvent également s'abonner

gratuitement à la

lettre Secuser Securite pour être informés par

courrier électronique de la disponibilité du correctif

officiel dès sa publication.

INFORMATIONS COMPLEMENTAIRES :

-> Microsoft

Security Advisory (2639658) (en anglais)

-> FAQ

: comment savoir si ce logiciel est installé sur mon ordinateur?

-> FAQ

: comment déterminer le numéro de version de votre

logiciel?

-> Abonnement

gratuit à la lettre Secuser Securite pour être informé

par courriel des nouvelles failles

|